Ghid de evaluare a sistemului de control intern - Curtea de Conturi

Ghid de evaluare a sistemului de control intern - Curtea de Conturi

Ghid de evaluare a sistemului de control intern - Curtea de Conturi

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

Protejarea resurselor. exemplul (2): Cantităţi importante <strong>de</strong> informaţii sensibile sunt <strong>de</strong>pozitate în mijloace <strong>de</strong> informare pe computer într-o agenţie a<br />

Ministrului <strong>de</strong> justiţie. Importanţa controalelor IT este neglijată şi frecvent au numeroase <strong>de</strong>ficienţe.<br />

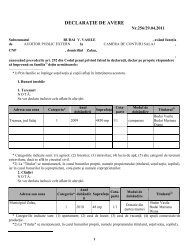

Mediul <strong>de</strong> <strong>control</strong> Evaluarea riscului Activităţi <strong>de</strong> <strong>control</strong> Informarea şi<br />

Comunicarea<br />

Conducerea trebuie să La nivelul <strong>control</strong>ului Agenţia poate:<br />

Procedurile <strong>de</strong> <strong>control</strong> IT<br />

<strong>de</strong>dice angajamentul general agenţia nu are: Implementa parole şi trebuie să fie disponibile<br />

către competenţă şi Acces limitat al controale fizice <strong>de</strong> acces iar schimbările <strong>de</strong><br />

comportament<br />

utilizatorilor numai (semne <strong>de</strong> i<strong>de</strong>ntitate, software trebuie<br />

corespunzător prin pentru ceea ce este alarme, încuietori). documentate înainte ca<br />

implicarea IT şi să necesar în ve<strong>de</strong>rea Limita accesul la mediul softaware-ul să fie plasat<br />

furnizeze instruire în în<strong>de</strong>plinirii sarcinilor <strong>de</strong> <strong>de</strong> producţie.<br />

în operaţii.<br />

acest domeniu. Politicile serviciu; Un sistem Utiliza unele parole <strong>de</strong> Politicile şi fişa postului<br />

<strong>de</strong> resurse umane joacă software <strong>de</strong> <strong>control</strong> audit pentru a înregistra ce susţin principiile <strong>de</strong><br />

<strong>de</strong> asemenea, un rol în a<strong>de</strong>cvat <strong>de</strong>zvoltat pentru accesul şi comenzile în separare a<br />

stabilirea unui mediu <strong>de</strong> protejarea programelor şi ve<strong>de</strong>rea <strong>de</strong>tectării datoriilor/obligaţiilor<br />

<strong>control</strong> pozitiv pentru a informaţiilor sensibile; violărilor <strong>de</strong> securitate. trebuie <strong>de</strong>zvoltate.<br />

probleme <strong>de</strong> IT. Schimbări <strong>de</strong> software Trebuie să existe un plan Parolele <strong>de</strong> acces trebuie<br />

cu documentele <strong>de</strong> recuperare în caz <strong>de</strong> raportate şi analizate<br />

necesare; Separarea <strong>de</strong>zastre pentru a asigura periodic.<br />

datoriilor incompatibile; disponibilitatea<br />

Protejarea reţelei sale resurselor critice şi<br />

faţă <strong>de</strong> traficul facilitatea continuării<br />

neautorizat.<br />

operaţiilor.<br />

La nivelul <strong>de</strong> aplicare al Trebuie să se<br />

<strong>control</strong>ului agenţia nu a monitorizeze activitatea<br />

întreţinut autorizaţii <strong>de</strong> web server-ului pentru<br />

acces.<br />

securizarea reţelei <strong>de</strong><br />

(Acesta nu este un trafic.<br />

exemplu<br />

practică!)<br />

<strong>de</strong> bună<br />

Monitorizarea<br />

Derularea unui audit IT<br />

cu un exerciţiu <strong>de</strong><br />

simulare a unui <strong>de</strong>zastru<br />

şi monitorizarea<br />

activităţii <strong>de</strong> web server<br />

poate fi parte a<br />

monitorizării mediului<br />

IT.<br />

106